Автономные ИИ-агенты уже работают в производственных системах: они запрашивают данные в Snowflake, обновляют записи в Salesforce и самостоятельно выполняют бизнес-логику. В большинстве компаний такие агенты используют статические API-ключи или общие учетные данные вместо отдельных идентичностей в корпоративном провайдере идентичностей.

Аутентификация автономных систем через общие учетные данные несет серьезные риски для управления.

Когда агент выполняет действие, логи часто приписывают его ключу разработчика или сервисному аккаунту, а не конкретному автономному исполнителю. Атрибуция размывается. Принцип минимальных привилегий ослабевает. Отзыв доступа требует смены ключей или правки кода вместо отключения управляемой идентичности. В недетерминированной среде такая задержка замедляет расследование и локализацию проблем.

Общие учетные данные превращают автономные системы в "теневые идентичности": исполнителей, действующих в производстве без четкой управляемой идентичности в корпоративном каталоге.

У большинства организаций есть системы мониторинга и защитные барьеры. Проблема структурная. Автономные системы действуют вне полноценного управления идентичностями в той же среде контроля, что и для людей. Чтобы устранить разрыв, нужно подогнать агентов под модель идентичностей рабочей силы: каждый автономный исполнитель становится traceable, с ограниченными правами и возможностью центрального отключения.

Традиционное корпоративное ПО следует фиксированной логике. На один и тот же ввод — всегда один и тот же вывод.

Агентные ИИ-системы устроены иначе. Вместо жесткого скрипта они опираются на вероятностные модели, чтобы:

- оценивать контекст;

- динамически извлекать данные;

- в реальном времени строить пути действий.

Если задать агенту оптимизировать маршрут поставок, он учтет прогноз погоды, цены на топливо и прошлые показатели, прежде чем выбрать путь. Такая гибкость позволяет решать сложные межсистемные задачи, недоступные обычному ПО.

Но недетерминированные системы добавляют новые вызовы для управления:

- пути выполнения меняются от запроса к запросу;

- источники данных зависят от контекста;

- выводы могут содержать ошибки в рассуждениях или неточности;

- действия выходят за рамки того, что прописал разработчик.

Система, которая непрерывно обращается к корпоративным данным и действует самостоятельно, не может управляться как статичное приложение. Ей нужны четкая атрибуция по идентичности, строго ограниченные права, постоянный мониторинг и центральный механизм отключения.

Почему безопасность на основе учетных данных ломается в среде агентного ИИ

Большинство компаний все еще защищают ИИ-агентов статическими API-ключами или общими сервисными учетками. Это срабатывало для предсказуемого ПО. Но когда автономные системы перемещаются по производственным окружениям, модель дает сбой.

При аутентификации общими данными действия логируются, но без четкой привязки. Обновление в Salesforce или запрос в Snowflake приписывается ключу разработчика, а не отдельной автономной системе. Атрибуция размывается. Минимальные привилегии сложнее соблюдать. Локализация требует смены ключей или правки кода вместо отключения идентичности.

Проблема в управлении идентичностями, а не в видимости мониторинга.

Классическая безопасность считает, что учетки привязаны к ответственным пользователям или сервисам. Общие учетки рушат это. В недетерминированной среде неоднозначность тормозит расследования и повышает уязвимости.

Стратегический переход: управление с приоритетом идентичностей

Разрыв в управлении из-за теневых идентичностей не исправить допмониторингом. Нужен структурный сдвиг в подходе к автономным системам.

Когда система динамически тянет данные, генерирует вероятностные выводы и действует на платформах компании, она перестает быть просто приложением. Это операционный исполнитель. Управление должно это отражать.

Управление с приоритетом идентичностей трактует автономные системы как полноценные идентичности в том же каталоге, что и для сотрудников. Каждый агент получает отдельную идентичность, четко ограниченные права и traceable действия.

Это меняет модель контроля. Доступ привязан к идентичности, а не статическим ключам. Действия логируются к конкретному исполнителю. Права меняются без правки кода. Отключение происходит на уровне идентичности, вне логики приложения.

В итоге получается единая плоскость идентичностей для людей и автономных исполнителей. Вместо параллельных стеков безопасности для ИИ компании расширяют существующие контроли. Политики остаются едиными. Реакция на инциденты централизована. Инновации масштабируются без распыления управления.

Практический пример: агенты с поддержкой идентичностей на деле

Один из способов закрыть разрыв в управлении идентичностями — создавать автономные системы как полноценные записи в корпоративном каталоге вместо аутентификации статическими API-ключами.

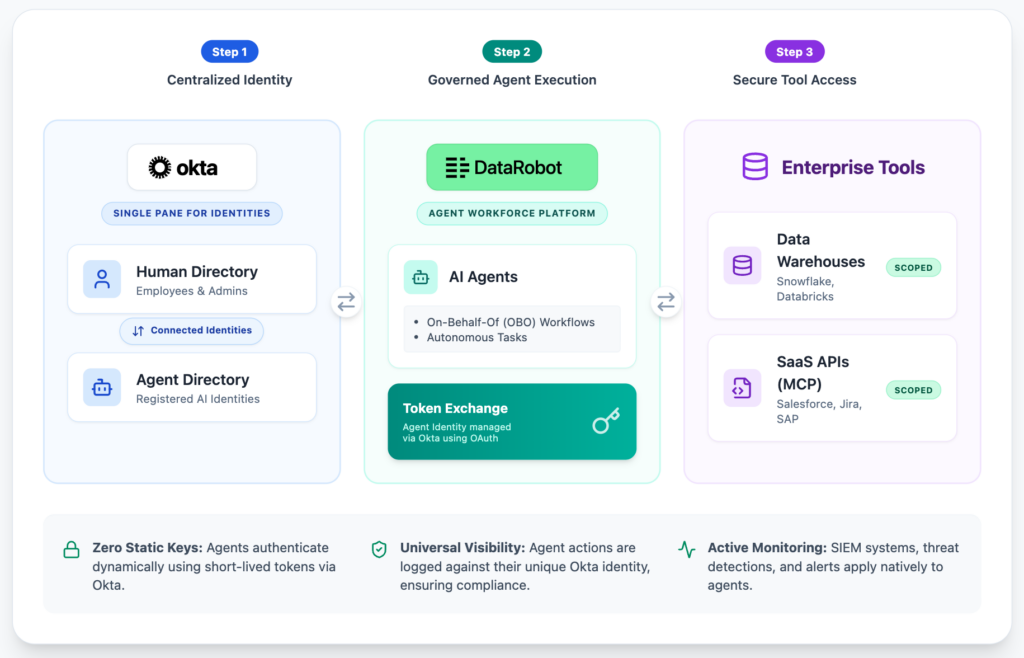

Это требует тесной координации между оркестрацией агентов и инфраструктурой идентичностей. Благодаря глубокой интеграции DataRobot с Okta, компании теперь могут создавать агентов из платформы DataRobot Agentic Workforce Platform как управляемые полноценные идентичности прямо в Okta. Агенты из DataRobot Agentic Workforce Platform размещаются как управляемые идентичности в Okta, без общих учетных данных.

В этой модели каждый агент обретает идентичность, подкрепленную каталогом. Аутентификация идет через короткоживущие токены под контролем политик, а не долгоживущие ключи в коде. Действия логируются к конкретному автономному исполнителю. Права ограничиваются стандартными механизмами минимальных привилегий.

Это решает проблемы атрибуции и отключения. При развертывании агента его идентичность создается в корпоративном IDP. При смене прав срабатывают рабочие процессы управления. Если поведение выходит за нормы, команды безопасности ограничивают или отключают агента на уровне идентичности, мгновенно меняя доступ к системам вроде Salesforce или Snowflake.

Эффект ощутимый. Автономные системы становятся видимыми исполнителями в той же плоскости идентичностей, что и сотрудники. Вместо новых стеков для ИИ безопасности компании расширяют уже работающие и проверенные контроли.

Три принципа управления для агентного ИИ

По мере перехода автономных систем в производство управление становится обязательным. Минимум три принципа необходимы.

1. Отказ от статических учетных данных

Автономные системы не должны аутентифицироваться долгоживущими API-ключами или общими сервисными аккаунтами. Производственные агенты используют короткоживущие учетки под контролем политик, привязанные к управляемой идентичности. Если агент accesses корпоративные системы, он должен выступать как отдельный исполнитель в провайдере идентичностей.

2. Аудит исполнителя, а не платформы

Логи безопасности должны привязывать действия к конкретным автономным идентичностям, а не общим сервисам или ключам разработчиков. В недетерминированных системах видимость платформы недостаточна. Управление требует атрибуции на уровне исполнителя для расследований, выявления аномалий и проверок доступа.

Команды безопасности должны отключать автономную систему через основной плоской контроля идентичностей. Локализация не зависит от правки кода, ротации ключей или переразвертывания. Идентичность служит операционным рычагом контроля.

Недетерминированные системы не опасны сами по себе. Но без управления на уровне идентичностей риски растут. Четкие границы идентичностей превращают автономию из угрозы в контролируемое расширение операций компании.

Управление ИИ — это управление рабочей силой

Агентные системы уже встроены в ключевые процессы, тянут регулируемые данные и выполняют действия с реальными последствиями. Модели для детерминированного ПО не подходят для автономных исполнителей.

Если система способна действовать, она должна иметь управляемую идентичность в той же плоскости контроля, что и рабочая сила. Идентичность лежит в основе атрибуции, минимальных привилегий, мониторинга и центрального отключения. Когда агенты живут в корпоративном каталоге, а не вне его, контроль масштабируется вместе с инновациями.

Такая модель реализуется через тесную интеграцию платформ оркестрации агентов и провайдеров идентичностей, включая сотрудничество DataRobot и Okta. Компании расширяют существующую инфраструктуру идентичностей на автономные системы вместо создания параллельных стеков безопасности ИИ.